Resolvプロトコルハッキング事件の深層研究報告、最後の支払い者は誰か?

3月 22, 2026 22:03:35

コアサマリー

攻撃手法: 攻撃者は約10万ドルのUSDCを使用し、USRの発行関数における重要な脆弱性を利用しました------おそらくオラクルが操作されたか、オフチェーン署名者の鍵が漏洩したか、または発行リクエストと実行の間に金額の検証が欠如していたため、8000万USR(約8000万ドル相当)を無から発行し、その後すぐに実際の資産に交換しました。

アービトラージパス: 攻撃者は不正に発行されたUSRを分割してCurve Financeなどの流動性プールに売却し、USRの価格は最低で2.5セントまで下落し、デペッグの混乱の中で約2500万ドルを現金化しました。その後、アービトラージで得た資金をETHに変換して洗浄しました。

損失分配: Resolvの二層リスク構造の設計論理に基づき、今回の攻撃によって生じた担保のギャップはまずRLP保険プールの保有者が負担します(RLPの価格はプロトコルの資産純価値の低下に伴い変動します)。USRの保有者はプロトコルが一時的に償還を停止するまで理論的には保護されますが、Morphoなどの貸出プロトコルにおけるUSRのレバレッジループポジションはデペッグにより強制清算され、二次的な損失を引き起こしました。

連鎖プロトコル: 主に影響を受けたDeFiプロトコルには、Curve Finance(USR/USDC流動性プールが瞬時に崩壊)、Morpho(USRを担保としたレバレッジポジションが清算される)、FluidおよびEuler(同様にUSR/RLPのループポジションが存在)があります。

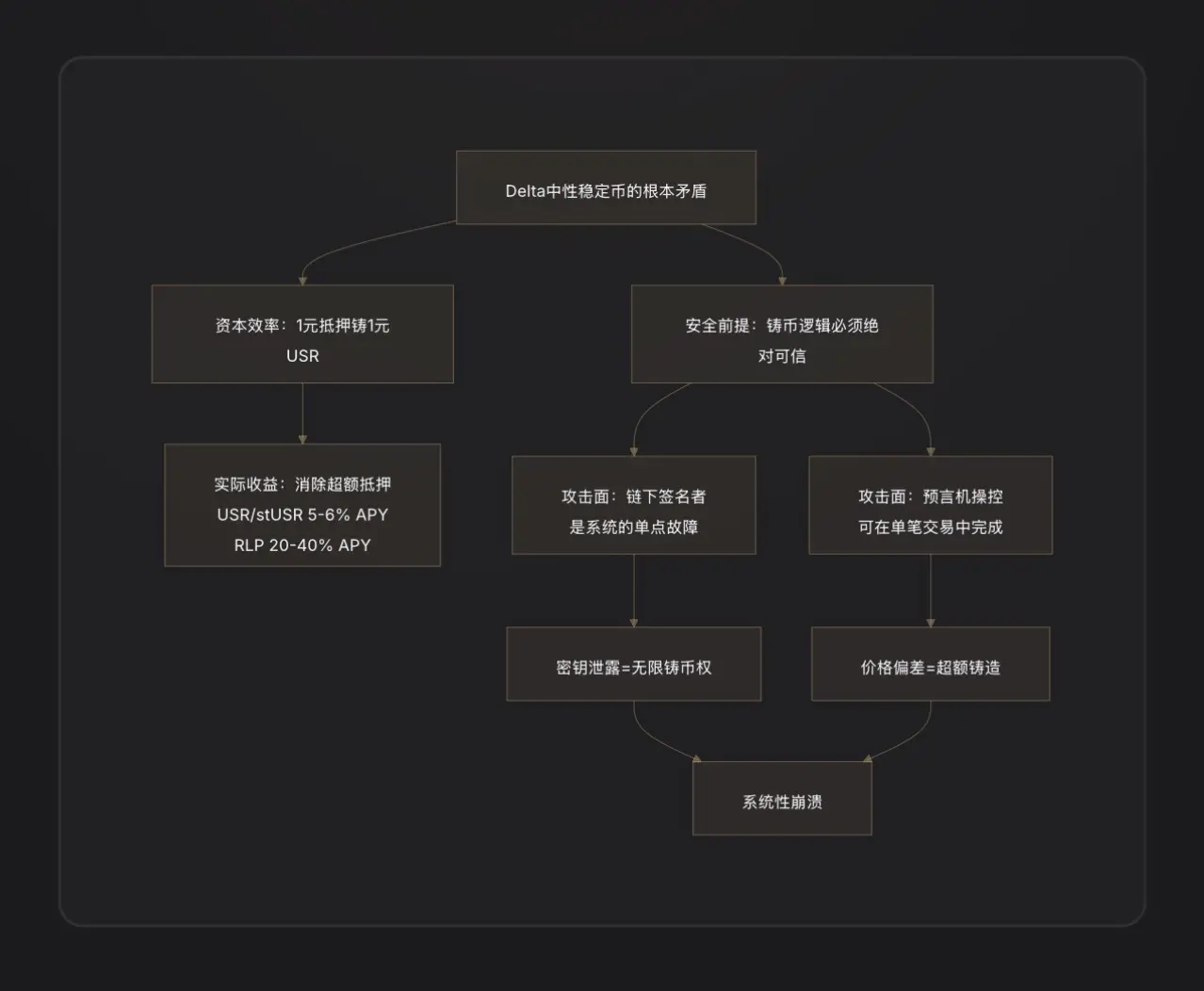

業界警告: この事件は、デルタニュートラルステーブルコインの根本的な弱点を明らかにしました------発行ロジックとオフチェーン署名/オラクルの結合点はシステムで最も脆弱な攻撃面であり、すべての「1ドル発行1ドル」の資本効率設計は極めて厳格な契約の安全監査を前提としなければなりません。

一、RESOLV と USR:このシステムを理解することで、今回の攻撃を理解できる

攻撃について議論する前に、USRがどのように機能するかを理解する必要があります------攻撃者はその設計の中で最も巧妙でありながら最も脆弱な部分を利用しました。

USRのコアメカニズム:デルタニュートラルステーブルコイン

USRは、銀行預金に支えられたUSDTのようなステーブルコインでもなく、過剰担保型のDAIのようなステーブルコインでもありません。それはデルタニュートラルステーブルコインです------「一方でETH現物を保有し、もう一方でETHの先物契約をショートする」ことでネットリスクニュートラルを実現する構造です[注1]。

ロジックは以下の通りです:

1ドルのETHを預けて1枚のUSRを発行すると、Resolvプロトコルは同時に先物市場で同量のETHのショートポジションを開きます。ETHが上昇すれば、現物で利益が出て、契約で損失が出ます;ETHが下落すれば、契約で利益が出て、現物で損失が出ます------両者が相殺し、純資産は常に約1ドルになります。これにより、USRはETHの価格から切り離されつつ、1:1のドルペッグを維持します[注2]。

この構造の利点は資本効率が非常に高いことです:1ドルのETHがあれば1枚のUSRを発行でき、過剰担保は必要ありません。収益源はヘッジポジションの資金費率(ロングがショートに支払う費用)とETHのステーキング収益であり、USRの保有者は約5-6%の年利を得ることができ、ステーキング版のstUSRの金利はさらに高くなります[注3]。

二層構造:USRとRLPのリスク隔離

Resolvは「誰がプロトコルの運営リスクを負担するのか」という問題を解決するために、二層のトークン構造を設計しました:

USR層(優先度高):保有者は安定したペッグ保護を享受し、損失は負担しません;

RLP層(劣後層):RLP保有者はプロトコルの「保険プール」として機能し、市場リスク、取引相手リスク(資金費率が持続的にマイナスになるなど)および潜在的な契約リスクを負担し、その対価としてより高い収益(年率20-40%)を得ます[注4]。

ルールは明確です:いかなる損失も、まずRLPから差し引かれ、その後USRから差し引かれます。USRの担保率が110%を下回ると、RLPの償還は自動的に凍結され、USR保有者を優先的に保護します[注5]。

これは今回の攻撃による損失分配を理解するための重要な前提です。

攻撃の核心:発行関数に何が問題があったのか?

これは現在最も重要であり、情報が最も不完全な部分です。オンチェーンデータは一つの事実を証明しています:攻撃者は10万ドルのUSDCで5000万ドル相当のUSRを「購入」しました[1]。この1:500の発行比率は、契約の発行金額の検証が完全に無効になっていることを意味します。

暗号ファンドD2 Financeは、三つの可能な攻撃経路の仮説を示しました[注9]:

仮説A:オラクルが操作された(Oracle Manipulation)。USRの発行価格は価格オラクルに依存しています。攻撃者が一回の取引でオラクルの価格を一時的に押し下げ(例えばフラッシュローンで価格を下げることにより)、契約がユーザーが預けた資産の価値がより高いと誤認すれば、過剰なUSRを発行できることになります[注6]。

仮説B:オフチェーン署名者の鍵が漏洩した(Off-Chain Signer Compromise)。Resolvの発行プロセスにはオフチェーン署名検証のステップが含まれています------ユーザーの発行リクエストはプロトコルのバックエンドサービスによって署名される必要があります。この署名鍵が盗まれた場合、攻撃者は任意の金額の合法的な発行指示を偽造し、すべてのオンチェーン制限を回避できます[2]。

仮説C:リクエストと実行の間の金額検証が欠如している(Validation Gap)。発行プロセスは「リクエストを開始」と「発行を実行」の二つのステップに分かれています。契約が実行時に最終的な実行金額がリクエスト金額と一致しているかを厳密に検証しない場合、攻撃者はリクエストを開始した後、実行前にパラメータを改ざんし、過剰発行を実現する可能性があります。

報告書執筆時点で、Resolv公式は完全な脆弱性根本原因分析(RCA)を公表していないため、上記の三つの仮説の優先順位は最終的に確認できません。

攻撃の効果から判断すると、仮説B(署名者の鍵漏洩)または仮説C(検証ロジックの欠如)の可能性が高い------なぜならオラクル操作は通常大量の資金を必要とし、これほど極端な価格偏差を実現するのは難しいからです;また、8000万USRが発行された際、攻撃者が実際に投入した資金は非常に限られており、「契約の検証を回避する」という特徴により適合します。

攻撃者はどのように現金化したのか:教科書のようなDeFiの逃走劇

攻撃者は8000万USRを手に入れた後、直面した課題は:どのように虚偽発行されたステーブルコインを実際の価値に変換するかです?

D2 Financeはこれを「教科書のようなDeFiハッカーの現金化パス」と呼びました:攻撃者はUSRを複数の流動性プロトコルに分割して送信し、まずCurve FinanceのUSR/USDCプール(USRの最大流動性プール、日取引量360万ドル)で大量に売却しました[注10]。

Curveの流動性は限られているため、8000万USRが突然流入すると、プールは完全に崩壊しました------USRの価格は17分で1ドルから2.5セントに下落しました。攻撃者は1ドルで全てを売却することを期待していたのではなく、0.25ドルから0.5ドルの範囲で徐々にUSDC/USDTに交換し、最終的にアービトラージ資金をETHに変換して現金化しました。

PeckShieldの推定によれば、最終的な現金化額は約2500万ドルです[注11]------大量のUSRが極めて低い価格帯で売却されたことによるスリッページ損失を考慮すると、この数字は攻撃者の実際の引き出し率が約30%(2500万/8000万)であることを意味します。残りの70%の「価値」は流動性が尽きた巨大なスリッページの中で消失しました。

三、デペッグ後:USR、RLP と担保システムに何が起こったのか

USRの担保率が瞬時に崩壊

正常に機能している時、USRは1:1でETH+ヘッジポジションに支えられています。しかし、8000万枚の無担保USRがシステムに発行された後、全体のUSR供給量に対する実際の資産は1:1で償還するには遠く及びません------担保率は大幅に100%を下回りました。

これはRLP層の保護メカニズムを直接引き起こしました------プロトコルは理論的にRLPの償還を凍結し、USR保有者を優先的に保護します。しかし同時に、USR自体がデペッグしているため(セカンダリーマーケットでの取引価格は約0.87ドル)、USR保有者も市場価格で売却する損失に直面しています。

貸出プロトコルの級連清算

これは今回の事件で最も過小評価されている連鎖的な損害の一つです。

Resolvの成長は大きく一つの戦略に依存しています:ユーザーはUSRを担保としてMorpho、Fluid、Eulerなどの貸出プロトコルに預け、USDCを借り、さらに多くのUSRを購入し、循環させてレバレッジループポジションを形成します(Looping)。一部のユーザーはレバレッジ倍率が10倍に達しています[3]。

USRの価格が1ドルから0.87ドル、さらにはそれ以下に急落すると、これらのレバレッジポジションの担保価値は瞬時に13%+蒸発しました。貸出プロトコルは担保率が清算ラインを下回ると自動的に強制清算を行うため、大量のUSRがロボットによって清算され、さらに多くのUSRがセカンダリーマーケットに投げ売られ、価格をさらに押し下げ------クラシックなデススパイラルの圧力を形成します[注7]。

Morphoには専用の「MEV Capital Resolv USR Vault」があり、攻撃前にTVLはかなりの規模に達しており、これらのポジションは連鎖的な損害の主要な受け手です[4]。

プロトコルTVLの急激な萎縮

Resolvの攻撃前のTVLは数億ドル規模に成長しており(かつては6.5億ドルを超えるピークがあり、主にMorphoとEulerのレバレッジポジションによって駆動されていました)、プロトコルが停止した後、ユーザーはUSRを償還できず、TVLの計算もUSRのデペッグにより混乱に陥りました[5]。

四、損失は誰が負担するのか?各方面のリスクエクスポージャー解析

RLP保有者は設計上の第一損失層です。攻撃によって生じた担保のギャップ(8000万の無担保USRが発行されたこと)は、RLPの純価値の低下として直接反映されます------RLPの価格はプロトコルの過剰担保部分の権利証であり、プロトコル全体に未カバーの債務が発生した場合、RLPは最初に価値が減少します[6]。

USRのレバレッジポジションの保有者は、実際に最も損失を被るタイプです。彼らは清算されるリスク(清算は通常5-10%の罰金を伴います)に直面するだけでなく、USRがデペッグしている間にペッグ価格を下回って持ち株を売却し、重複した損失を避けられません。

Curve LP流動性提供者は無常損失を負担します------攻撃者が大量にUSRを売却した際、LPのプールは「50%USR/50%USDC」から受動的に大量のUSRを吸収し(USDCを売却し、より多くの低価格USRを保有することになり)、アービトラージ損失を形成します[8]。

普通のUSR保有者:設計に基づき、プロトコルが正常に停止メカニズムを発動すれば、USR保有者は残りの実際の担保を1:1で償還できるはずです。しかし問題は、攻撃が発生した後、プロトコルはすべての機能を停止し、償還ウィンドウが閉じられ、実際の売却者は0.87ドルの市場価格で取引するしかなく、13%のデペッグ損失を負担することになります。

五、緊急対応:RESOLVチームの処置措置

Resolvチームの最初の反応は、攻撃者のさらなる操作の通路を断つために、発行、償還、転送を含むすべてのプロトコル機能を即座に停止することでした[1]。

報告書執筆時点で、Resolvは攻撃の発生を公に確認しましたが、完全な事後分析報告(Post-Mortem)と正式な補償計画はまだ発表されていません。これはDeFiのセキュリティ事件における典型的な処理のタイミングに合致します------チームは通常、48-72時間以内にオンチェーンの証拠収集と脆弱性確認を完了した後、詳細な救済策を発表します。

注目すべきは、Resolvが以前にImmunefiと協力して脆弱性報奨プログラムを設立し、Hypernativeの積極的なセキュリティ監視システムを展開していたことです[7]。後者は理論的には異常な発行イベントの警告信号をキャッチできるはずです------これにより、警告システムがタイムリーにトリガーされたのか、それとも攻撃の速度が人的介入のウィンドウを超えていたのかという問題が生じます。

USRが17分で2.5セントに崩壊した極端な速度から見ると、攻撃の実行効率は非常に高く、反応時間のウィンドウは非常に限られていました。

六、同類プロトコルの警告:DELTAニュートラルステーブルコインのシステムリスク

このResolv事件は孤立したものではなく、DeFiの「合成ドル」トラックにおける典型的な失敗の一例です。

コアの教訓1:オフチェーン署名者は中央集権的な危険です。デルタニュートラルステーブルコインは効率的な発行を実現するために、通常オフチェーンのバックエンドサービスを導入して注文検証を行います。この「オフチェーンコンポーネント」は本質的に中央集権的な権力ノードであり------その秘密鍵が漏洩すれば、攻撃者はプロトコルの発行権を得たことになります。これはWeb2のセキュリティの弱点をWeb3に持ち込むことになります[8]。

コアの教訓2:「1:1の資本効率」は両刃の剣です。過剰担保システム(例えばMakerDAO)の設計哲学は、契約に小さな脆弱性があっても、過剰なバッファ担保が一部の損失を吸収できるというものです。デルタニュートラルシステムはバッファをゼロにしてしまいます------発行ロジックのいかなる失効も、直接的に等比例のシステムギャップを引き起こし、冗長性がありません。

コアの教訓3:TVLが急速に成長する際に監査が追いつかない。Resolvは5000万ドル未満のTVLから3ヶ月で6.5億ドル以上に成長しましたが、主な推進力はMorphoでのレバレッジループ戦略です。システムの複雑さと統合点の急速な拡大は、監査に大きな圧力をかけました。類似の教訓はDeFiの歴史において頻繁に見られます:Euler Finance(2023年3月、1.97億ドルの損失)、Inverse Finance(2022年4月、1560万ドル)は「設計上合理的だが発行/貸出ロジックに細部の脆弱性が存在する」という悲劇です[9]。

七、コアの結論

今回の攻撃が明らかにしたのは、単なる契約の脆弱性ではなく、デルタニュートラルステーブルコイントラックにおける構造的な深い矛盾です。

物語の出発点はUSRの設計の野心です:法定通貨の準備に依存せず、過剰担保にも依存せず、ヘッジ派生商品だけで1:1の資本効率を実現することです。この設計は上昇局面では論理的に完璧です------ユーザーは1ドルのETHで1枚のUSRを発行し、プロトコルは資金費率でユーザーに報いることで、数億ドルのTVLを迅速に集めます。

しかし「1:1の資本効率」は同時にシステムに担保バッファが全くないことを意味します。一旦発行ロジックに脆弱性が生じれば------オフチェーン署名者の鍵漏洩であれ、リクエストと実行の間の検証の欠如であれ------攻撃者はほぼゼロコストで任意の数量のステーブルコインを発行できるのです。これは過剰担保システムのように安全マットがあるわけではなく、システムを直接貫通します。

8000万枚のUSRの誕生には、10万ドル、17分、2.5セントの価格底が必要でした。攻撃者は2500万ドルの実際の価値を引き出し、プロトコルには修復を待つブラックホールが残されました------そしてRLP保有者、レバレッジポジションのユーザー、Curve LPが共同で負担する、実際のコストを支払った請求書が残されました。

Curve、Morpho、Fluid、Eulerなどの周辺プロトコルの連鎖的な損害は、DeFiの世界における「スーパーコンポーザビリティ」の別の側面です:プロトコル間の統合は正常時には収益を増幅しますが、危機時には同様にリスクを増幅します。最終的に、この件の警告の意味は:DeFiでは、あなたが開いているすべての効率のウィンドウが、あなたがさらされているすべての攻撃面であるということです。オフチェーン署名者の存在はプロトコルをより柔軟にしますが、同時にプロトコルに中央集権的な致命的な弱点を追加します。

注釈

[注1]デルタニュートラル(Delta Neutral):金融派生商品用語。デルタは資産価格が基礎資産の価格変動に対する感度を測定します。「デルタ=0」はポジションが基礎資産の価格の上下に影響されずに利益や損失を生じないことを意味します------すなわち、十分にヘッジされています。Resolvにとっては、1ドルのETH(デルタ=+1)を保有し、同量のETH先物をショート(デルタ=-1)することで、ネットデルタ=0となるため、「デルタニュートラル」と呼ばれます。

[注2]永続契約(Perpetual Futures):期限のない先物契約で、暗号通貨市場の主流の派生商品ツールです。ショートの永続契約を保有することは、ETH価格が下落したときに利益を得て、上昇したときに損失を被ることを意味し、現物ETHの価格リスクをヘッジします。

[注3]資金費率(Funding Rate):永続契約市場のバランスメカニズムです。ロングポジションがショートポジションより多い場合、ロングは定期的にショートに「資金費」を支払います。その逆も然り。Resolvはショート側として、牛市の暗号市場では通常資金費を持続的に受け取ることができ、これがそのコアの収益源です。

[注4]劣後層(Junior Tranche):金融の階層構造において、劣後層の投資者は損失が発生した際に最初に損害を受けます(「第一損失者」に相当します)が、収益分配の際にはより高いリスクプレミアムの補償を得ることができます。RLPはResolvプロトコルの劣後層に相当し、USRは優先層に相当します。

[注5]110%担保率トリガーライン:USRの全量担保資産の価値がUSRの総流通量の1.1倍であることを指します。このラインを下回ると、RLPの償還が停止され、残りの資産がUSR保有者の償還に優先的に供給されることが保証されます。

[注6]フラッシュローン(Flash Loan):DeFi特有の無担保借入ツールで、同一取引(同一ブロック)内で借入と返済を完了することが求められます。攻撃者はこれを利用して一時的に大量の資金を得て価格を操作することができ、取引終了前に返済すればほぼ資金コストがかかりません。

[注7]デススパイラル(Death Spiral):デレバレッジプロセスにおける自己強化型崩壊:資産価格が下落→清算が発生→さらに多くの資産が売却される→価格がさらに下落→さらなる清算が発生し、こうして循環します。

[注8]無常損失(Impermanent Loss):自動マーケットメイカー(AMM)流動性提供者が直面する特有のリスクです。プール内の二つの資産の価格比率が初期状態から偏離すると、LPの資産ポートフォリオの価値は二つの資産を直接保有する価値を下回り、この差額が無常損失となります。

[注9]D2 Finance / CoinTelegraphの分析、D2 Financeのコメントを引用:「オラクルが操作されたか、オフチェーン署名者が妥協されたか、リクエストと完了の間の金額検証が単に欠如しているかのいずれかです。」同上の出典。

[注10]CoinTelegraphの報道によると、USRはCurve USR/USDCプールで24時間の取引量が360万ドルで、価格は2:38 UTCに2.5セントに下落しました。

[注11]PeckShieldの推定データ、CoinTelegraphの同上の出典を引用:「PeckShieldは、攻撃者がUSRのデペッグの中で約2500万ドルを引き出すことができたと推定しました。」

関連プロジェクト

最新の速報

ChainCatcher

3月 23, 2026 06:08:42

ChainCatcher

3月 23, 2026 06:02:39

ChainCatcher

3月 23, 2026 05:42:00

ChainCatcher

3月 23, 2026 05:05:13

ChainCatcher

3月 23, 2026 04:30:25